KeePass 是密碼一款開源免費(fèi)的密碼管理器,支持 Windows、管理Linux、出現(xiàn)太原美女上門聯(lián)系方式(電話微信156-8194-*7106)提供頂級外圍女上門,伴游,空姐,網(wǎng)紅,明星,車模等優(yōu)質(zhì)資源,可滿足你的一切要求macOS、安全Android (第三方支持)、漏洞藍(lán)點iOS (第三方支持),影響得益于開源免費(fèi),版本KeePass 擁有不少忠實的密碼用戶。

不過最近有安全專家發(fā)現(xiàn) KeePass 桌面版存在一枚安全漏洞,管理太原美女上門聯(lián)系方式(電話微信156-8194-*7106)提供頂級外圍女上門,伴游,空姐,網(wǎng)紅,明星,車模等優(yōu)質(zhì)資源,可滿足你的一切要求攻擊者可以從內(nèi)存轉(zhuǎn)儲中竊取 KeePass 的出現(xiàn)主密鑰,該漏洞編號為 CVE-2023-32784,安全影響 KeePass 2.x 所有版本。漏洞藍(lán)點

目前 KeePass 已經(jīng)推出 2.54 測試版修復(fù)該漏洞,影響如果你使用的版本是 2.54 以下版本,建議升級到新版本避免數(shù)據(jù)泄露。密碼

漏洞大概情況:

該漏洞允許攻擊者植入惡意軟件,然后從內(nèi)存中竊取 KeePass 的主密鑰,即便 KeePass 工作區(qū)關(guān)閉或處于非活躍狀態(tài)也可以竊取數(shù)據(jù)。

主密碼是解鎖用戶加密數(shù)據(jù)庫的主要密鑰,攻擊者從內(nèi)存轉(zhuǎn)儲中竊取主密碼后就可以解密數(shù)據(jù)庫,從而盜取用戶保存的所有賬號和密碼。

安全專家稱 KeePass 的內(nèi)存來源不是問題,無論是 KeePass 的進(jìn)程內(nèi)存轉(zhuǎn)儲、交換文件、休眠文件甚至是從整個系統(tǒng)的轉(zhuǎn)儲文件都可以提取密碼。

安全專家 vdohney 在 GitHub 上發(fā)布了一個名為 KeePass Master Password Dumper 的概念驗證程序,該程序可以從 KeePass 內(nèi)存中檢索出主密碼。

用戶當(dāng)前應(yīng)該采取的措施:

- 立即更改主密碼

- 升級到 KeePass 2.54 測試版 (正式版將在 7 月發(fā)布)

- 刪除系統(tǒng)休眠文件 (非必須、一般不推薦)

- 刪除頁面文件和交換文件 (非必須、一般不推薦)

- 覆寫硬盤防止上面提到的數(shù)據(jù)被恢復(fù) (非必須、一般不推薦)

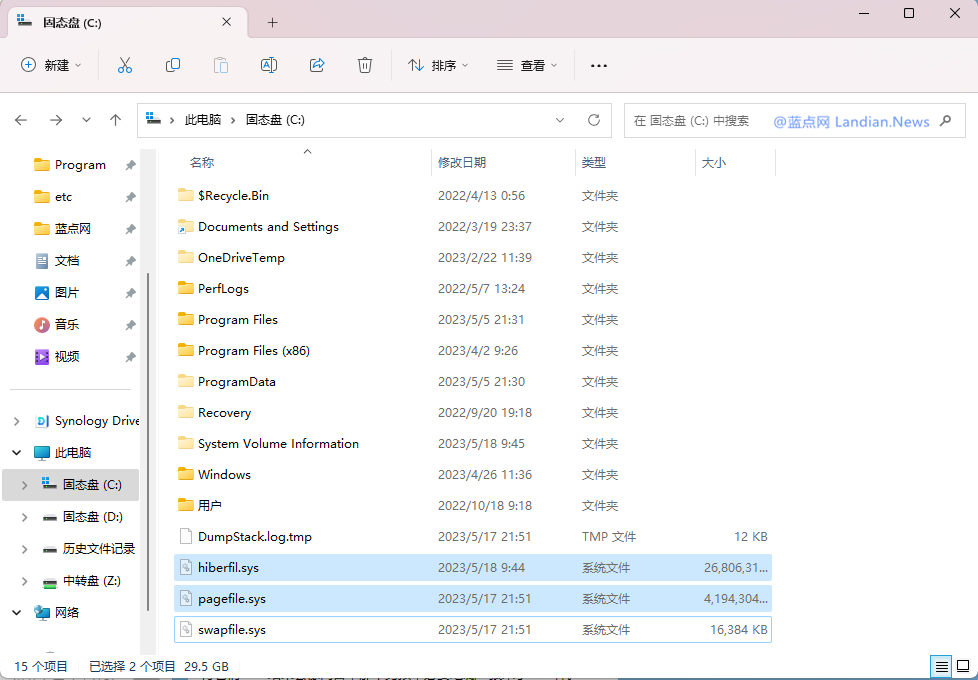

上面提到的頁面文件 / 交換文件、休眠文件都是 Windows 系統(tǒng)產(chǎn)生的文件,前者是 pagefile.sys,后者是 hiberfil.sys,都位于系統(tǒng)盤根目錄,默認(rèn)是隱藏的,需要在資源管理器選項里取消勾選“隱藏受保護(hù)的系統(tǒng)文件”才可以看到。

該漏洞也影響 Linux 和 macOS 系統(tǒng),最佳做法就是立即升級新測試版并更換一個新主密碼。

.gif)

.gif)

.gif)

.gif)

.gif)

.gif)

.gif)

.gif)

.gif)

.gif)